Hacktivista enmascarado organiza ataque masivo de violación de datos en Corpor — Fotografía de stock del banco de imágenes libres de derechos

L

2000 × 1125JPG6.67 × 3.75" • 300 dpiLicencia estándar

XL

5000 × 2813JPG16.67 × 9.38" • 300 dpiLicencia estándar

super

10000 × 5626JPG33.33 × 18.75" • 300 dpiLicencia estándar

EL

5000 × 2813JPG16.67 × 9.38" • 300 dpiLicencia Ampliada

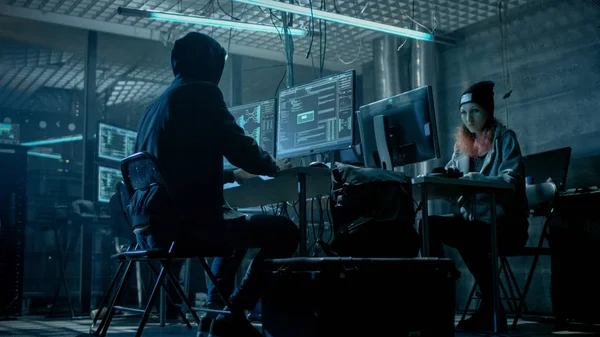

Hacktivista enmascarado organiza ataque masivo de violación de datos en servidores corporativos. Está en un lugar secreto subterráneo rodeado de pantallas y cables .

— Foto de Gorodenkoff- AutorGorodenkoff

- 163522354

- Buscar imágenes similares

- 4.8

Palabras clave:

- identidad

- ética

- privacidad

- Sistema

- Mecanografía

- monitor

- Servidor

- Profundo

- Enmascarado

- Oscuro

- programación

- Tarjeta de crédito

- pantalla

- Troll

- información

- virus de la

- suplantación de identidad

- seguridad

- piratería

- cibernético

- Sótano

- Ataque

- elección

- rebelde

- Ordenador

- azafrán

- Anónimo

- Web

- ransomware

- Revolución

- Programas informáticos

- Sudadera

- Vigilancia

- Datos

- malicioso

- Hacker

- Internet

- Gobierno

- el malware

- Fuga

- tecnología

- Jacking

- Infectar

- correo electrónico

- habitación

- Ciberdelincuencia

Misma serie:

Mismo modelo:

Vídeos de stock similares:

Información de uso

Puede usar esta foto sin royalties "Hacktivista enmascarado organiza ataque masivo de violación de datos en Corpor" para fines personales y comerciales de acuerdo con las licencias Estándar o Ampliada. La licencia Estándar cubre la mayoría de los casos de uso, incluida la publicidad, los diseños de interfaz de usuario y el embalaje de productos, y permite hasta 500.000 copias impresas. La licencia Ampliada permite todos los casos de uso bajo la licencia Estándar con derechos de impresión ilimitados, y le permite utilizar las imágenes descargadas para merchandising, reventa de productos o distribución gratuita.

Puede comprar esta foto de stock y descargarla en alta resolución hasta 5000x2813. Fecha de carga: 16 ago 2017